12306改版之后簡單搶票軟件的實(shí)現(xiàn)

又到一年搶票時,各種搶票軟件的肆虐讓12306不堪重負(fù),最近這幾天12306頻繁的更換手段來阻止搶票軟件。

先來吐槽一下紅紅的驗(yàn)證碼,過年的時候都喜歡用紅色來喜慶一下,12306也深刻的表達(dá)了他的喜悅之情,又紅又大的驗(yàn)證碼啊,不過到底跨越了幾個維度呢?看起來暈暈的,感覺像在時空里穿梭。 科學(xué)告訴我們,牛是色盲,分不出來顏色,但是偉大的黃牛們不是,不知道黃牛們看到鮮紅的驗(yàn)證碼之后會不會瘋了一樣的撞向顯示器?那場面一定非常壯觀

很快紅色的驗(yàn)證碼消失了,但是,在搶票的每一步都加了一個驗(yàn)證,過濾掉搶票軟件提交的請求,來具體分析一下這些驗(yàn)證和躍過驗(yàn)證的方法吧。

從登陸頁面開始,之前的模擬登陸還是非常簡單的,提交用戶名,密碼,驗(yàn)證碼,通過就OK了,增加驗(yàn)證之后需要多請求一個腳本并計算,先來分析登陸的步驟。

第一步、獲得cookie中的JSESSIONID和BIGipServerotn,請求頁面:https://kyfw.12306.cn/otn/,響應(yīng)的header中有Set-Cookie值,拿到需要的兩個就好了,這個比較簡單,不上圖了。

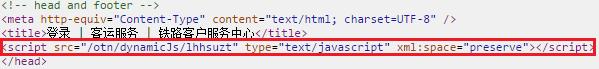

第二步、請求登陸頁https://kyfw.12306.cn/otn/login/init,最新改版之后這個頁面中多了一個內(nèi)容,多加載了一個js文件,這個文件可是有大用處的。加載的地方見下圖:

這個文件的名字是一直變的,需要在下載登陸頁的時候直接獲得,看一下腳本里面什么內(nèi)容吧,代碼有點(diǎn)長,我分開來分析吧,頁面加載完成后執(zhí)行了這一段

- $(document).ready(function() {

- (function() {

- var dobj = new Object();

- dobj['jsv'] = window.helperVersion;

- jq({url: '/otn/dynamicJs/shxtbrm',data: dobj,type: 'POST',success: function(data, textStatus) {

- },error: function(XMLHttpRequest, textStatus, errorThrown) {

- }});

- var form = document.forms[0];

- var oldSubmit;

- if (null != form && form != 'undefined' && form.id == 'loginForm') {

- formform.oldSubmit = form.submit;

- submitForm = function() {

- var keyVlues = gc().split(':');

- var inputObj = $('<input type="hidden" name="' + keyVlues[0] + '" value="' + encode32(bin216(Base32.encrypt(keyVlues[1], keyVlues[0]))) + '" />');

- var myObj = $('<input type="hidden" name="myversion" value="' + window.helperVersion + '" />');

- inputObj.appendTo($(form));

- myObj.appendTo($(form));

- delete inputObj;

- delete myObj;

- }

- } else {

- submitForm = function() {

- var keyVlues = gc().split(':');

- return keyVlues[0] + ",-," + encode32(bin216(Base32.encrypt(keyVlues[1], keyVlues[0]))) + ":::" + 'myversion' + ",-," + window.helperVersion;

- };

- }

- })();

- });

在loginForm里面增加了兩個輸入框,有key值、value值和myversion的值,key、value這兩個值是通過調(diào)用gc().split(':')得到的,myversion值好像沒做什么驗(yàn)證。gc()方法到底干了什么呢?來看一下gc()方法

- function gc() {

- var key = 'MTAyOTA5';

- var value = '';

- var cssArr = ['selectSeatType', 'ev_light', 'ev_light', 'fishTimeRangePicker', 'updatesFound', 'tipScript', 'refreshButton', 'fish_clock', 'refreshStudentButton', 'btnMoreOptions', 'btnAutoLogin', 'fish_button', 'defaultSafeModeTime', 'ticket-navigation-item'];

- var csschek = false;

- if (cssArr && cssArr.length > 0) {

- for (var i = 0; i < cssArr.length; i++) {

- if ($('.' + cssArr[i]).length > 0) {

- csschek = true;

- break;

- }

- }

- }

- if (csschek) {

- value += '0';

- } else {

- value += '1';

- }

- var idArr = ['btnMoreOptions', 'refreshStudentButton', 'fishTimeRangePicker', 'helpertooltable', 'outerbox', 'updateInfo', 'fish_clock', 'refreshStudentButton', 'btnAutoRefresh', 'btnAutoSubmit', 'btnRefreshPassenger', 'autoLogin', 'bnAutoRefreshStu', 'orderCountCell', 'refreshStudentButton', 'enableAdvPanel', 'autoDelayInvoke', 'refreshButton', 'refreshTimesBar', 'chkAllSeat'];

- var idchek = false;

- for (var i = 0; i < idArr.length; i++) {

- if ($('#' + idArr[i])[0]) {

- idchek = true;

- break;

- }

- }

- if (idchek) {

- value += '0';

- } else {

- value += '1';

- }

- var attrArr = ['helperVersion'];

- var attrLen = attrArr ? attrArr.length : 0;

- var attrchek = false;

- for (var p in parent) {

- if (!attrchek) {

- for (var k = 0; k < attrLen; k++) {

- if (String(p).indexOf(attrArr[k]) > -1) {

- attrchek = true;

- break;

- }

- }

- } else

- break;

- }

- for (var p in window) {

- if (!attrchek) {

- for (var k = 0; k < attrLen; k++) {

- if (String(p).indexOf(attrArr[k]) > -1) {

- attrchek = true;

- break;

- }

- }

- } else

- break;

- }

- var styleArr = ['.enter_right>.enter_enw>.enter_rtitle', '.objbox td'];

- var stylechek = false;

- if (styleArr && styleArr.length > 0) {

- for (var i = 0; i < styleArr.length; i++) {

- var tempStyle = $(styleArr[i]);

- if (tempStyle[0]) {

- for (var k = 0; k < tempStyle.length > 0; k++) {

- if (tempStyle.eq(k).attr('style')) {

- stylechek = true;

- break;

- }

- }

- }

- }

- }

- if (stylechek) {

- value += '0';

- } else {

- value += '1';

- }

- var keywordArr = [{key: ".enter_right",values: ["親", "搶票", "助手"]}, {key: ".cx_form",values: ["點(diǎn)發(fā)車", "刷票"]}, {key: "#gridbox",values: ["只選", "僅選", "checkBox", "checkbox"]}, {key: ".enter_w",values: ["助手"]}];

- var keywordchek = false;

- if (keywordArr && keywordArr.length > 0) {

- for (var i = 0; i < keywordArr.length; i++) {

- var kw = keywordArr[i];

- if (fw(kw)) {

- keywordchek = true;

- break;

- }

- }

- }

- if (keywordchek) {

- value += '0';

- } else {

- value += '1';

- }

- if (value.indexOf('0') > -1) {

- aj();

- }

- return key + ':' + value;

- }

首先是一個key值的聲明,這個就是我們要的key值,value值的計算比較有意思,結(jié)果應(yīng)該是一個四位的字符串,每一位有0或1兩個值,計算時找頁面上的css屬性,id屬性,style屬性和關(guān)鍵字屬性,這四個屬性對應(yīng)結(jié)果中的四位,如果發(fā)現(xiàn)有對應(yīng)的屬性那么該位上為0,否則為1。這樣計算的目的是為了過濾掉搶票助手或插件的提交,能找到插件的這些屬性列舉出來也算是下了一番功夫了,所以12306的技術(shù)人員對市面上的搶票工具也非常熟悉啊!矛和盾的故事好玩嗎?回到主題,這里value計算的結(jié)果希望的值是1111,中槍的插件們應(yīng)該怎么改知道了嗎?趕快更新吧。

再看看第一段代碼里拿到key和value之后加的第一個輸入框,input框的name是key的值,這個很簡單,value將拿到的key、value一起做各種加密、編碼啊,看這句:

- encode32(bin216(Base32.encrypt(keyVlues[1], keyVlues[0])))

具體做了什么自己看腳本分析吧,我做的比較簡單,拿到腳本中的key值,value值直接四個1,即‘1111’,執(zhí)行一下腳本得到的結(jié)果就對了。

- public static String runSecretKeyValueMethod(String mark,String jsStr) throws FileNotFoundException, ScriptException {

- ScriptEngineManager sem = new ScriptEngineManager();

- ScriptEngine se = sem.getEngineByExtension("js");

- se.eval(jsStr);

- String value = (String) se.eval("eval(\"encode32(bin216(Base32.encrypt('1111','"+mark+"')))\")");

- logger.info("secret value = " + value);

- return value;

- }

第三步、獲得驗(yàn)證碼并驗(yàn)證。登錄時驗(yàn)證碼圖片對應(yīng)的地址是這個https://kyfw.12306.cn/otn/passcodeNew/getPassCodeNew?module=login&rand=sjrand&

拿到圖片是用ocr識別還是手動輸入自己選擇吧,ocr識別率還是偏低的,而且12306再來一次斗黃牛,出現(xiàn)奇葩的驗(yàn)證碼就更不好識別了。驗(yàn)證是否正確的地址是:https://kyfw.12306.cn/otn/passcodeNew/checkRandCodeAnsyn,參數(shù) randCode:驗(yàn)證碼的值,rand:sjrand(固定值)randCode_validate:()空

這里是一個驗(yàn)證碼過期的結(jié)果,看到返回的格式就好了,這卻的結(jié)果result應(yīng)該是"1".

- {"validateMessagesShowId":"_validatorMessage","status":true,"httpstatus":200,"data":{"result":"0","msg":"randCodeExpired"},"messages":[],"validateMessages":{}}

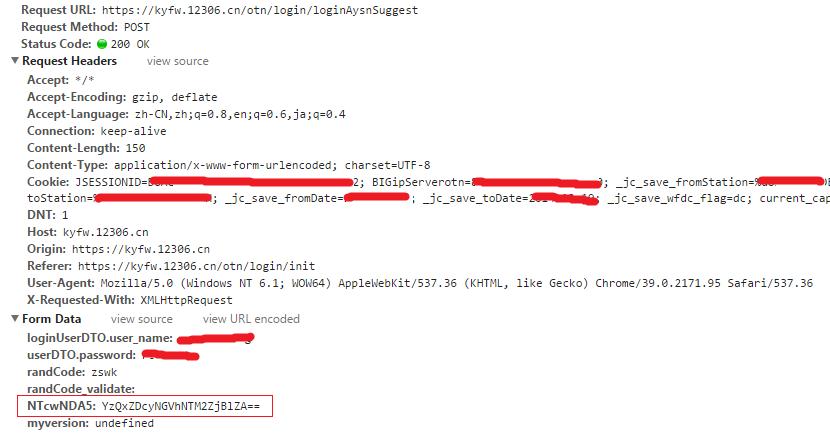

第四步、用戶名、密碼輸入,驗(yàn)證碼和第二步中的key、value值都拿到了,那么我們向12306發(fā)起猛攻吧,請求的地址和參數(shù)見下圖:

紅色框框起來的就是第二步獲得的key和value值,這里有可能失敗的,判斷一下返回的結(jié)果,最近經(jīng)常發(fā)現(xiàn)“非法請求”啊,如果發(fā)現(xiàn)非法請求了,重新獲得key、value和驗(yàn)證碼。這一步完成之后還沒結(jié)束,最后還要請求一下這個地址:https://kyfw.12306.cn/otn/login/userLogin,參數(shù)就一個"_json_att",值為空。這樣應(yīng)該就可以登陸了。

這篇博客到這里才剛搞定登錄,后面刷票、下訂單之類的還有很多,慢慢更新吧,先到這里了。

還有,代碼暫時還不穩(wěn)定,先不開源了吧,后面還會做一些更改,有問題可以一起討論,先看看人氣高不高,幫我點(diǎn)“推薦”吧