我國工業控制系統普遍存在嚴重安全問題

工業控制系統脆弱的安全狀況以及日益嚴重的攻擊威脅,已經引起了國家的高度重視,甚至提升到國家安全戰略的高度,并在政策、標準、技術、方案等方面展開了積極應對。在明確重點領域工業控制系統信息安全管理要求的同時,國家主管部門在政策和科研層面上也在積極部署工業控制系統的安全保障工作。

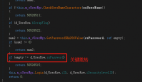

在這種背景下,綠盟科技成立了一個有多名資深技術專家所組成的研究團隊來專門從事工業控制系統的安全研究。研究團隊在初步了解工業控制系統知識的基礎上,結合公司在安全攻防、協議安全性以及漏洞研究方面的技術優勢,對“工業控制系統所面臨的安全威脅及對策”、“工業控制系統的協議安全性”、“工業控制系統相關的漏洞分析”等幾個主題進行了較為深入的研究,并推出《2013工業控制系統及其安全性研究報告》。

這份報告指出,目前工業控制系統普遍存在一些嚴重的安全問題,主要表現為:

嚴重漏洞難以及時處理,系統安全風險巨大

當前主流的工業控制系統普遍存在安全漏洞,且多為能夠造成遠程攻擊、越權執行的嚴重威脅類漏洞;而且近兩年漏洞的數量呈快速增長的趨勢。工業控制系統通信協議種類繁多、系統軟件難以及時升級、設備使用周期長以及系統補丁兼容性差、發布周期長等現實問題,又造成工業控制系統的補丁管理困難,難以及時處理威脅嚴重的漏洞。

工業控制系統協議缺乏足夠的安全性考慮,易被攻擊者利用

專有的工業控制通信協議或規約在設計時通常只強調通信的實時性及可用性,對安全性普遍考慮不足:比如缺少足夠強度的認證、加密、授權等。尤其是工業控制系統中的無線通信協議,更容易遭受第三者的竊聽及欺騙性攻擊。

缺乏違規操作、越權訪問行為審計能力

操作管理人員的技術水平和安全意識差別較大,容易發生越權訪問、違規操作,給生產系統埋下極大的安全隱患。實事上,國內ICS相對封閉的環境,也使得來自系統內部人員在應用系統層面的誤操作、違規操作或故意的破壞性操作成為工業控制系統所面臨的主要安全風險。因此,對生產網絡的訪問行為、特定控制協議內容和數據庫數據的真實性、完整性進行監控、管理與審計是非常必要的。

但現實環境中通常缺乏針對ICS的安全日志審計及配置變更管理。這是因為部分ICS系統可能不具備審計功能或者雖有日志審計功能但系統的性能要求決定了它不能開啟審計功能所造成的結果。同時目前的安全審計產品因缺乏對工業控制系統通信協議的解析能力而不能直接用于ICS系統中,需要專門的定制。由于工業控制系統通信協議缺乏統一的標準,使得這種定制工作代價巨大且不能通用也是造成ICS中違規操作行為審計缺乏的原因之一。

沒有足夠的安全政策、管理制度,人員安全意識缺乏

由于工業控制系統不像互聯網或與傳統企業IT網絡那樣備受黑客的關注,在2010年“震網”事件發生之前很少有黑客攻擊工業控制網絡的事件發生;工業控制系統在設計時也多考慮系統的可用性,普遍對安全性問題的考慮不足,更不用提制訂完善的工業控制系統安全政策、管理制度以及對人員的安全意識培養了。和平日久造成人員的安全意識淡薄。

而隨著ICS系統在國計民生中的重要性日益重要以及IT通用協議和系統在工控系統的逐漸應用,人員安全意識薄弱將是造成工業控制系統安全風險的一個重要因素,特別是社會工程學相關的定向釣魚攻擊可能是重要崗位人員淪為外部威脅入侵的跳板(比如RSA丟失SecurID認證令牌的事件中利用一封魚叉式網絡釣魚的電子郵件侵入RSA公司內部網絡的案例)。

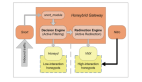

面對新型的APT攻擊,缺乏有效的應對措施

APT(高級可持續性威脅)的攻擊目標更為明確,攻擊時會利用最新的0-day漏洞,強調攻擊技術的精心組合與攻擊者之間的協同;而且是為不達目的不罷休的持久性攻擊。近年來以震網為代表的針對工業控制系統的攻擊事件都呈現了這些攻擊技術特征。

但是針對這種APT攻擊,現有的安全防護手段均顯得有些無力。這也許需要整合各種安全技術,通過形成完善的安全防御體系(防御手段的組織化、體系化)才可能有效,然而工業控制系統對安全關注嚴重不足的現實,使其在面臨APT攻擊時將會遭到不可估量的安全損失。

欲知更多觀點與內容,可參閱:2013工業控制系統及其安全性研究報告

【編輯推薦】