談談近期的安全事件

很多網站都有用戶系統,有用戶系統就有密碼存放,通常,密碼都是加密傳輸的,為了安全,通常是單向散列加密,或者說,不可逆加密,一個簡單的判斷是,你通過密碼找回功能操作,如果讓你重設密碼的,基本上是不可逆加密的,直接給你密碼的,都是明文或可逆加密的,這種都非常危險。

用戶系統面臨的風險大體包括

1:弱口令掃描

2:注入

3:偵聽

4:爆庫

5:社工庫掃描

此外XSS蠕蟲或其他溢出神馬的,限于篇幅,在這就不多提了。

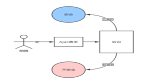

目前玩弱口令掃描的少了,因為投入產出不經濟,注入是另一個話題,本文不提,偵聽要特別強調一下,不但存儲要注意安全,在傳輸和用戶錄入過程中的安全也非常關鍵,這也是類似支付寶,銀行網關等產品經常要安全控件的原因,而作為常規的網站往往不肯如此影響用戶體驗,在用戶體驗至上的環境里,https也往往不被主流網站采納,一個簡單的方法是,在登陸后生成一個臨時密碼作為當前用戶的權限識別標記,這個臨時密碼會在會話結束后過期,這樣的優點是臨時密碼基本上不太擔心被偵聽(除非是實時捕獲實時操作)而登陸過程只有一次,認證過程很多次,所以被偵聽到的幾率就會小很多。另外,前端js加密也是有用的,有些人從“技術”上會反駁,我知道你js加密手段,我很容易破解你,你加密有什么用?但是我希望大家有一個概念,很多情況下,正在玩偵聽的家伙并不是針對你的網站的,也往往并不是很專業的,可能就是網吧里看了一個黑客教程,下載了一個sniffer就開始玩的小p孩,設置的這些門檻,并不是針對那些盯著你非搞你不可的家伙,而能過濾掉這些無聊的過路黑客,對你的用戶來說,也是很有意義的事情。在成本較低,而你的網站知名度也不是很高的情況下,這些技術上看上去并不特別靠譜的事情還是可以大幅度提高你的安全性。記住一點,很多黑客并沒有明確的針對性,喜歡網上撒網,然后看到有意思的東西再去搞,你不能讓他看到一眼就覺得你的東西很好搞。

爆庫的事情是本文的重點,按照tombkeeper教主所說,國內有點影響力的網站,2/3都被爆過庫,不要認為自己的網站安全萬無一失,防爆庫是安全架構里非常重要的一點。防爆庫不僅僅是防止別人拿到你的庫,還要做最壞的打算,別人拿到會怎樣;密碼明文存儲的,100%是死路,可逆加密的,只要黑客用點心,也是死路。不可逆的,很多工程師會以為可以高枕無憂了,但是這就是碰撞庫的范疇;類似于cmd5.com這樣的碰撞庫,其規模遠遠超出了早期的字典檔,所以常規諸如md5或者mysqlpassword加密的密碼,在碰撞庫里被破解的幾率,大于95%。至少,我常用的密碼,我斷定都在碰撞庫里,原因很簡單,不在碰撞庫里的密碼,我是斷然記不住的。那么如何規避這樣的行為呢?加大加密強度?比如2次md5?3次md5?固定salt2次md5?貌似不在碰撞庫里了,是不是安全了呢?不是!只要你的加密算法是固定的,而且是黑客所能掌握的(比如固定salt被黑客知道),那么黑客跑一個常規密碼檔是非常快的,在這種情況下,你的用戶庫賬號越多,黑客投入產出比越有價值,雖然沒有cmd5這么龐大的碰撞庫,但是用一天跑一個幾千萬乃至過億常用密碼的碰撞庫,專門來對付你的數據庫,也是很值得的事情,這種破解率,會很容易達到60%,有些朋友在微博反饋里說70%,大概也是這種類型。低成本的安全策略,就是隨機salt二次加密,為什么discuz會用這種方法,是有原因的,因為這種開源軟件你無法封閉你的加密途徑,你必須讓系統在開源的情況下,密碼不會被破解(或者說門檻太高,投入產出不合理),有人說隨機salt黑客會看到,并不安全;這個觀點的問題誤區在于,仍然只是將黑客當做針對特定賬號的行為,而沒考慮到黑客的真實生存環境,隨機salt(每個密碼獨立的salt)的意義,對于只破解單獨賬號,與固定salt并無區別,但是對于破解一個龐大的用戶數據庫而言,固定salt黑客只需要跑一個碰撞庫,而隨機salt需要對每個密碼跑一個碰撞庫,這個計算成本。。。遇到這樣的情況,你較真說,黑客一個個salt跑,一樣可以跑出60%的密碼,但是,絕大部分黑客,遇到這樣的情況,會放棄,因為,不值得這樣的投入。

很遺憾的是,國內太多,太多,太多知名網站,都沒有對用戶密碼做到足夠防護,以至于太多網站一旦爆庫就會泄露絕大部分用戶密碼,比如最近傳聞的人人網和開心網,雖然不能完全證實,但是從傳聞來看,顯然也是被破的七七八八了。記住一點,爆庫不等于密碼泄露,爆庫+不正確的加密方式才是密碼泄露!

另外,雖然中國山東大學出了一個王小云教授震驚了世界,但是逆向md5目前仍然是不現實的事情,別說這玩意很簡單,沒有黑客會如此濫用計算力,除非是政府機構,針對特定目標,你的賬號,通常情況下,不值得這樣做,除非你是屏蔽詞。

在爆庫泛濫和密碼破解率很高的情況下,社工庫掃描就很流行了,簡單說,你在若干網站用了同樣的賬號和密碼,其中一個被爆庫,密碼被泄露,你的賬號和密碼就進入了社工庫,這個庫現在很龐大,有數億條記錄,是的,caoz的記錄也在里面,要不是圈里的朋友提醒,我都不知道自己也中招了。因為一個著名站長社區被爆庫,導致我在百度passport的密碼外泄。這就是社工庫的威力所在!有經驗的黑客會利用社工庫掃描著名網站,輸入社工庫的賬號和密碼,看能不能匹配成功,這個成功率就比弱密碼掃描高出不止一個數量級,這也是弱密碼掃描不再流行的原因!微博最近頻繁出現盜號事件,據查也是社工庫掃描導致的。我們網站和很多朋友網站也遇到了社工庫掃描。有朋友如徐宥箴認為黑客這樣做收效太小,沒有意義,他搞錯了一點,黑客并不是逐一手工嘗試的,而是用非常海量的數據批量掃描的,這樣成本是非常低的,規模化的操作,甚至很多中招的人只是黑客“摟草打兔子”的附帶品,完全是沒有成本的戰利品。黑客只要抓住一個大號就賺了,很多無辜的被過路盜掉了而已。防止社工庫掃描,目前除了驗證碼,并無太好手段,但是驗證碼又是一個“傷害用戶體驗"的行為,所以最近新浪BT驗證碼頻繁被罵,也著實無奈。

【編輯推薦】