深度剖析交換機MAC地址訪問控制問題

一般來講每個公司的產品的實現技術均會有差異,Cisco交換機所使用的軟件系統為Catalyst IOS。CLI的全稱為”Command-Line Interface“,如果想執行某個命令,必須先進入相應的配置模式。

在網絡管理工作中,常常會碰到這樣的情況:某些用戶違反管理規定,私自修改自已的IP地址,以達到訪問受限資源的目的。這樣的行為,不但破壞了信息安全規則,還可能因為地址沖突引起網絡通訊故障。

網管管理員可能會試圖使用如后文所述的各種技術手段來解決這一問題,但效果不一定很理想:首先技術手段無法完全阻止這種現象的發生,其次是增加了管理的復雜性和成本。所以遏制這種現象最有效的方法是行政手段,這是技術手段所無法替代的。

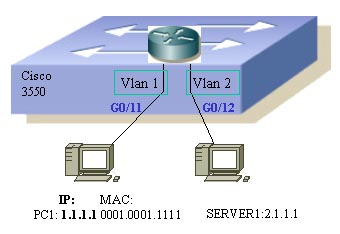

在介紹這些管理手段之前我們先來看一個模擬的環境:工作站PC和SERVER連接到一臺Cisco Catalyst 3550交換機上,它們分屬不同的VLAN,借助3550的路由功能進行通訊(附交換機MAC地址配置):

如果不需要做權限限制,只是要防止IP地址沖突的話,最佳的方案可能是使用DHCP。DHCP 服務器可以為用戶設置IP 地址、子網掩碼、網關、DNS等參數,使用方便,還能節省IP地址。

在Cisco設備上設置DPCP可以參考:http://mize.netbuddy.org/021011.html。靜態的分配和設置需要較多管理開銷,如果用戶不搗亂的話,由于用戶名和IP地址一一對應,維護起來比較方便,以下均假設采用的是靜態的管理方法。

- hostname Cisco3550

- !

- interface GigabitEthernet0/11 description Connect to PC

- !

- interface GigabitEthernet0/12 description Connect to SERVER switchport access vlan 2

- !

- interface Vlan1

- ip address 1.1.1.254 255.255.255.0

- !

- interface Vlan2

- ip address 2.1.1.254 255.255.255.0

突破方法:交換機MAC地址非法用戶將IP地址自行改為1.1.1.1即可訪問Server。 非法用戶搶占地址1.1.1.1將會引起IP地址沖突問題。如果用戶將IP地址設成網關的IP,還會影響到整個VLAN的通訊。通過修改Windows 設置,可以防止用戶修改“網絡”屬性,但這一方法也很容易被突破。

討論更新:一位叫Maying的朋友看了本文之后到BBS發帖子詢問:“如何在路由器上設置過濾掉某個特定mac地址的流量?不希望使用這個mac地址的主機通過路由器!”。 這個要求比較新鮮。#t#

當你針對一個MAC地址進行過濾的時候,這一動作發生在第二層。而路由器一般執行的是第三層路由的任務,只有很少情況下做橋接的時候才對進入的MAC地址進行過濾,所以這樣的過濾最好設置在二層交換設備上。